مقدمه

دادهها یکی از ارزشمندترین دارایی هر کسبوکاری هستند.در بخش درمان بویژه کلینیکهای روانشناسی امنیت اطلاعات بیماران اهمیت دوچندانی دارد.

برای مثال کلینیکهای روانشناسی هر روز با حجم زیادی از اطلاعات حساس بیماران، پروندههای درمانی، نوبتها و گزارشهای محرمانه سروکار دارند. طبیعی است که یکی از دغدغه مدیران کلینیکهای روانشناسی بحث امنیت اطلاعات بیماران باشد.

سالها همکاری با کلینیکهای روانشناسی ما را متوجه دغدغه بسیاری از مدیران درباره امنیت اطلاعات بیماران بویژه زمانی که بحث فناوری بیماران به میان میآید، کرده است، یکی از سوالات پرتکرار آنها این سوال است؛ چطور سیستم ما میتواند امنیت اطلاعات بیماران را تضمین کند؟

نرمافزار دکترلینک با هدف سادهتر کردن فرآیندهای مدیریتی و افزایش بهرهوری کلینیکهای روانشناسی طراحی و توسعه یافته است، اما در عین حال، ما توجه ویژهای به بحث امنیت اطلاعات بیماران در سیستم خود داشتهایم، زیرا بر این مسئله کاملا واقف هستیم که جلسات رواندرمانی بر پایه اعتماد بیمار به درمانگر و کلینیک روانشناسی شکل میگیرد و کوچکترین خللی در این بخش میتواند پیامدهای جبرانناپذیری داشته باشد.

نرمافزار دکترلینک با هدف سادهتر کردن فرآیندهای مدیریتی و افزایش بهرهوری کلینیکها طراحی شده است، اما در عین حال، تیم توسعهدهندهاش اهمیت ویژهای برای حفاظت از دادهها قائل است. زیرا میدانیم اعتماد درمانگر و بیمار بر پایه امنیت و رازداری شکل میگیرد، و کوچکترین خللی در این بخش میتواند پیامدهای جبرانناپذیری داشته باشد.

به همین دلیل، در این مقاله تصمیم گرفتیم به سؤالاتی پاسخ دهیم که معمولاً هنگام انتخاب یا استفاده از دکترلینک برای مدیران کلینیکها مطرح میشود، از جمله اینکه:

دکترلینک از چه استانداردهای امنیتی استفاده میکند؟ دادهها چگونه ذخیره و رمزگذاری میشوند؟ آیا اشخاص ثالث به اطلاعات دسترسی دارند؟ و در صورت توقف همکاری، چه بر سر دادهها خواهد آمد؟

۷ سوال پرتکرار و دغدغه مدیران در استفاده از دکترلینک

۱) دکترلینک از چه استانداردهای امنیتی برای امنیت دادهها استفاده میکند؟

دکترلینک طراحی و پیادهسازیاش را بر مبنای استانداردهای شناختهشدهٔ امنیت اطلاعات و حریم خصوصی انجام داده تا محرمانگی، یکپارچگی و در دسترسپذیری دادههای بالینی را تضمین کند. از جمله اصول و استانداردهایی که در طراحی رعایت میشود:

- رمزنگاری ارتباطات (TLS 1.2/1.3)

- رمزنگاری دادههای ذخیرهشده ( AES-256یا معادل صنعتی)

- کنترل دسترسی مبتنی بر نقش (RBAC)

- مدیریت رخداد و نگهداری لاگهای حسابرسی

- شیوههای امن توسعه (Secure SDLC)

- برای مواردی که نیاز مشتریان ایالاتمتحده یا اروپا است، امکان تطابق با الزامات حوزهای مثل پیادهسازی سازوکارهای لازم برایHIPAA/GDPR)) وجود دارد و میتوان مدارک و قراردادهای پردازش داده (Data Processing Agreement) را ارائه داد.

توضیح فنی:

- ارتباطات سرویسها و مرورگر با TLS 1.2/1.3 رمزنگاری میشود.

- رمزنگاری at-rest با الگوریتم صنعتی (AES-256) یا ارائهدهندگان کلید مدیریتشده استفاده میشود. •

- کنترل دسترسی با RBAC و تفکیک سطوح دسترسی (ادمین، پذیرش، درمانگر، خواندن/نوشتن محدود) اجرا شده است.

- فرآیند توسعه شامل بررسی کد، اسکن وابستگیها برای آسیبپذیری (SCA)، و تست نفوذ دورهای است.

- مستندسازی سیاستهای امنیتی، مدیریت رخداد و برنامهٔ واکنش به حادثه وجود دارد.

۲) دادهها کجا و چگونه ذخیره میشوند؟

دادههای دکترلینک در پایگاهدادههای مجزا برای هر مشتری و در محیطهای میزبانی معتبر نگهداری میشوند تا ایزولاسیون و حفظ حریم خصوصی تضمین شود. بسته به قرارداد مشتری، میزبانی میتواند در دیتاسنترهای منطقهای (برای رعایت قوانین محل) یا روی زیرساخت ابری قابلاعتماد انجام شود. علاوه بر این، دادهها بهصورت منظم پشتیبانگیری شده و نسخههای پشتیبان رمزنگاریشده نگهداری میشوند.

توضیح فنی:

- هر مشتری دیتابیس و کانتینر/سرویس مجزایی دارد multi-tenant logical isolation) با physical/logical separation بسته به تنظیمات(

- امکان انتخاب منطقهٔ میزبانی (data residency) وجود دارد تا با الزامات قانونی محلی سازگار باشیم.

- پشتیبانگیریهای دورهای (incremental/full) انجام میشود و بکآپها رمزنگاری و در مکانهای جغرافیایی تفکیکشده نگهداری میشوند.

- ذخیرهسازی فایلها (مانند اسناد و تصاویر پزشکی) در Object Storage با کنترل دسترسی و نسخهبرداری انجام میشود.

۳) آیا دادهها رمزگذاری شدهاند؟

بله. دادهها در حین انتقال (in-transit) و در حالت سکون (at-rest) رمزگذاری میشوند تا از استراق، شنود و دسترسی غیرمجاز جلوگیری شود.

توضیح فنی:

- In-transit : تمام ترافیک بین کاربر و سرویس توسط TLS 1.2/1.3 محافظت میشود.

- At-rest: دادههای پایگاهداده و فایلها با AES-256 یا معادل صنعتی رمزنگاری شدهاند.

- مدیریت کلید: کلیدهای رمزنگاری میتوانند توسط سیستم مدیریت کلید داخلی یا سرویسهای مدیریت کلید (KMS) ارائهدهندهٔ زیرساخت نگهداری شوند؛ در صورت نیاز میتوان از کلید مدیریتشده مشتری (Bring Your Own Key) پشتیبانی کرد.

۴) آیا شخص ثالثی به دادهها دسترسی دارد؟

دسترسی مستقیم شخص ثالث به دادههای بالینی انجام نمیشود مگر در مواردی که برای ارائه سرویس لازم باشد و تنها پس از امضای قراردادهای حقوقی و فنی برای مثال Data Processing) Agreement و (NDA و اعمال کنترلهای حقوقی و فنی واضح.

ما از ارائهدهندگان خدمات معتبر (پرداخت، پشتیبانگیری مدیریتی، اعلان پیامکی/ایمیلی) استفاده میکنیم و فقط حداقل دادههای لازم را بهصورت کنترلشده در اختیار آنها قرار میدهیم.

توضیح فنی:

- هر ارائهدهندهٔ ثالث (sub-processor) پیش از استفاده ارزیابی امنیتی میشود و قرارداد پردازش داده مشخص دارد.

- دسترسیهای مدیریتیِ سرویسهای زیرساختی محدود و لاگشدهاند و دسترسی مستقیم به دادههای شناساییشده (PHI) تنها برای عملیات ضروری و تحت شرایط نظارتی قابلپیگیری است.

- گزینهٔ میزبانی اختصاصی یا on-premise برای مشتریان حساس وجود دارد تا دسترسی شخص ثالث به حداقل برسد.

۵) چه اقداماتی برای جلوگیری از نشت یا افشای دادهها انجام میشود؟

دکترلینک لایههای متعدد دفاعی را برای جلوگیری از نشت داده پیادهسازی کرده است: رمزنگاری، کنترلهای دسترسی دقیق، لاگگیری و نظارت، تست نفوذ دورهای، بهروزرسانیهای امنیتی سریع، و آموزش و آگاهی امنیتی پرسنل. در صورت هرگونه رخداد، برنامهٔ واکنش به حادثه، اطلاعرسانی به ذینفعان و اقدامات رفع و کاهش در سریعترین زمان فعال میشود.

فهرست عملیاتی:

- رمزنگاری انتهابهانتها برای ارتباطات و رمزنگاریat-rest

- RBAC ,MFA و سیاستهای پسورد قوی

- ثبت لاگهای تفصیلی و سیستم SIEM برای تحلیل و تشخیص رفتارهای مشکوک

- تست نفوذ (penetration testing) دورهای و اسکن آسیبپذیری خودکار

- WAF، شبکهٔ تفکیکشده و قواعد محدودکنندهٔ ترافیک.

- مدیریت بهروزرسانی و پچ امنیتی برای تمام لایهها

- برنامهٔ پاسخ به رخداد و نگهداری اسناد بازیابی .(DR/BCP)

6) اگر کلینیک استفاده از دکترلینک را متوقف کند، دادهها چه میشوند؟

فرایند خروج (Offboarding) شفاف است و شامل چند گزینه است:

۱) ارائهٔ خروجی کامل دادهها در قالبهای استاندارد (مثل CSV، XML/HL7 یا فایلهای PDF اسناد)؛

۲) انتقال ایمن دادهها به سرویس دلخواه مشتری؛

۳) حذف امن دادهها از سیستم ما طبق سیاست نگهداری و مطابق با قوانین محل.

تمام عملیات خروج یا حذف با تأیید کتبی مشتری انجام میشود و بکآپها نیز طبق سیاست حذف امن پاکسازی یا نگهداری میگردند.

توضیح فنی و نمونهروال:

- قبل از حذف نهایی، به مشتری گزارش و فایل خروجی دادهها تحویل میشود.

- حذف امن شامل پاکسازی منطقی و/یا فیزیکی (بسته به قرارداد و نوع میزبانی) و پاکسازی کلیدهای رمزنگاری مرتبط است

- نگهداری بکآپها برای مدت مشخصی (مثلاً برای مقاصد قانونی) ممکن است ادامه یابد مگر اینکه مشتری خواستار حذف کامل شود — این موارد در قرارداد مشخص میشوند.

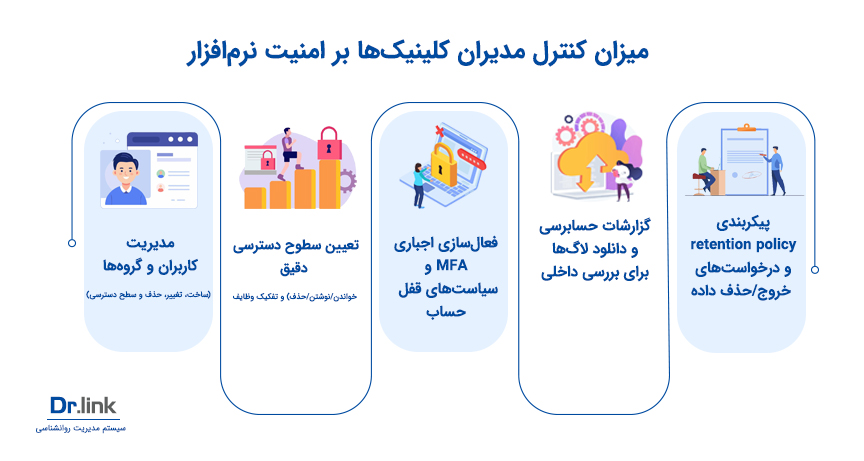

۷(میزان کنترل مدیران کلینیکها بر امنیت نرمافزار چقدر است؟

مدیران کلینیک سطح گستردهای از کنترلهای امنیتی را در اختیار دارند تا مطابق سیاستهای داخلی خود عمل کنند. تعریف و مدیریت کاربران و نقشها، فعال/غیرفعال کردن MFA برای کارکنان، تنظیم سیاستهای پسورد، مشاهدهٔ گزارشها و لاگهای دسترسی، اعمال IP-allowlisting و تنظیمات مربوط به نگهداری و خروج دادهها.

علاوه بر این، برای مشتریان با نیازهای امنیتی بالا، گزینهٔ پیادهسازی اختصاصی (سفارشیسازی، مستقر در دیتاسنتر مشتری یا کانفیگهای ویژه شبکه) وجود دارد تا کنترل حتی بیشتری در اختیارشان باشد. برای کلینیکهایی که سطح امنیت بالاتری نیاز دارند، امکان پیادهسازی اختصاصی یا استقرار در سرورهای محلی کلینیک (on-premise) نیز فراهم است.

قابلیتهای مدیریتی نمونه:

- مدیریت کاربران و گروهها (ساخت، تغییر، حذف و سطح دسترسی)

- تعیین سطوح دسترسی دقیق (خواندن/نوشتن/حذف) و تفکیک وظایف

- فعالسازی اجباری MFA و سیاستهای قفل حساب

- گزارشات حسابرسی و دانلود لاگها برای بررسی داخلی

-

پیکربندی retention policy و درخواستهای خروج/حذف داده

جمعبندی نهایی

دکترلینک دادههای درمانگران و بیماران را با بالاترین استانداردهای فنی، رمزنگاری پیشرفتهی AES و نگهداری در کیجهای اختصاصی دیتاسنتر محافظت میکند .این ساختار باعث میشود امنیت دادهها نهتنها در سطح نرمافزار، بلکه در سطح فیزیکی و زیرساختی نیز تضمین شود.